Se você utiliza o Google Chrome para navegação na Internet, certamente conhece a famosa janela que pergunta se você deseja armazenar sua senha ao fazer login em uma página web. A ESET, empresa líder em detecção proativa de ameaças, explica qual mecanismo que o Chrome usa para armazenar e proteger as senhas salvas e analisa alguns aspectos com relação à segurança.

Quando um usuário clica no botão “aceitar”, permite que o Google Chrome salve no computador o nome de usuário e a senha inseridos no formulário de login de um site. Mais especificamente, esses dados serão armazenados em um banco de dados SQLite3 que geralmente pode ser encontrado no seguinte endereço:

%LocalAppData%\Google\Chrome\User Data\Default\Login Data.

O arquivo que contém o banco de dados é usados apenas pelo Google Chrome, portanto, presume-se que nenhum outro software “benigno” irá acessá-lo. Esse banco de dados possui tabelas com todas as informações necessárias para que o mecanismo de lembrança de senhas possa funcionar corretamente. Os dados de login são armazenados principalmente na tabela “logins”.

Por motivos de segurança, as senhas não são armazenadas em texto simples – ou seja, todas as senhas são criptografadas. Essa função tem a particularidade de ser projetada de forma que os dados só possam ser descriptografados pelo mesmo usuário do sistema operacional que estava logado quando a senha foi criptografada ou no mesmo computador em que foram criptografados.

Abaixo, a ESET compartilha um exemplo:

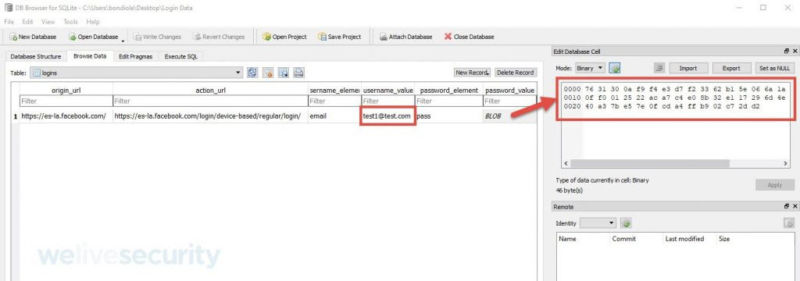

Fazendo login no Facebook com um nome de usuário e senha fictícios, nossos pesquisadores aceitaram a opção para que o Google Chrome salvasse as credenciais. Depois, a equipe tentou localizar o arquivo no qual as informações haviam sido salvas. Para isso, basta abrir o arquivo com algum programa que permite visualizar bancos de dados (neste exemplo: DB Browser for SQLite).

Campos da tabela “logins” junto com seu conteúdo, no qual as credenciais de acesso utilizadas neste exemplo podem ser visualizadas

Após abrir o arquivo com a ferramenta DB Browser, é possível encontrar as entradas nas quais se encontram os dados para login, que incluem: URL, nome de usuário e senha. Na caixa vermelha localizada à direita da imagem, a senha armazenada é criptografada em uma estrutura BLOB e, ao clicar nesse campo, o programa mostra a representação hexadecimal dela.

Nesse momento, o atacante já possui o nome de usuário, o site e a senha criptografada – faltando apenas concluir a etapa final: descriptografar a senha. Para isso, o cibercriminoso se aproveita do fato de ter acesso (físico ou virtual) ao dispositivo, pois é bastante provável que o usuário ativo seja o mesmo que salvou a senha, permitindo que a informação seja descriptografada usando a função: CryptUnprotectData .

É importante ressaltar que todos os riscos citados acima se limitam exclusivamente a esse mecanismo, ou seja, ao risco de que as senhas armazenadas sejam roubadas. Portanto, o ideal é não usar essa funcionalidade e, caso seja necessário usá-la, não a use para salvar senhas de serviços como home banking, redes sociais, sites médicos ou que contenham informações pessoais.

Para te ajudar a ficar em casa

A ESET aderiu à campanha #FiqueEmCasa, oferecendo proteção para dispositivos e conteúdos que ajudam os usuários a aproveitar os dias em casa e garantir a segurança dos pequenos enquanto se divertem online em meio à pandemia.

No site, os usuários podem ter acesso a: ESET INTERNET SECURITY grátis por 3 meses para proteger todos os dispositivos domésticos, Guia de Teletrabalho, com práticas para trabalhar em casa sem riscos, Academia ESET, para acessar cursos online que auxiliam a tirar mais proveito da tecnologia e o DigiPais, para ler conselhos sobre como acompanhar e proteger crianças na web.

Para saber mais sobre segurança da informação, entre no portal de notícias da ESET: http://www.welivesecurity.com/br/2020/09/10/e-realmente-seguro-salvar-suas-senhas-no-google-chrome/